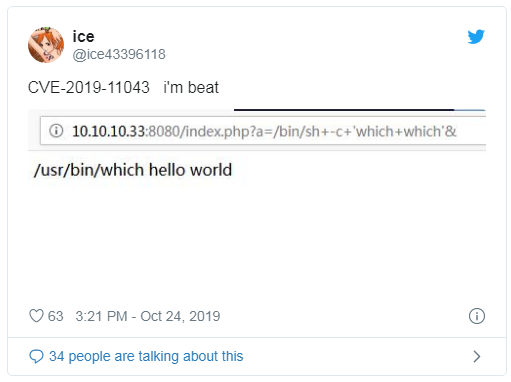

據外媒 ZDNet 的報道,PHP 7.x 中最近修復的一個遠程代碼執行漏洞正被惡意利用,並會導致攻擊者控制服務器。編號為 CVE-2019-11043 的漏洞允許攻擊者通過向目標服務器發送特製的 URL,即可在存在漏洞的服務器上執行命令。漏洞利用的 PoC 代碼也已在 GitHub 上發布。

一旦確定了易受攻擊的目標,攻擊者便可以通過在 URL 中附加 ‘?a=’ 以發送特製請求到易受攻擊的 Web 服務器。

僅 NGINX 服務器受影響

幸運的是,並非所有的 PHP Web 服務器都受到影響。據介紹,僅啟用了 PHP-FPM 的 NGINX 服務器容易受到攻擊。PHP-FPM 代表 FastCGI Process Manager,是具有某些附加功能的 PHP FastCGI 替代實現。它不是 nginx 的標準組件,但部分 Web 託管商仍會將其作為標準 PHP 託管環境的一部分。

Web 託管商 Nextcloud 就是其中一個例子,該公司於 10 月 24 日向其客戶發出安全警告,督促客戶將 PHP 更新至最新版本 7. 3.11 和 7. 2.24,其中包含針對 CVE-2019-11043 漏洞的修復程序。另外,許多其他虛擬主機供應商也被懷疑正在運行易受攻擊的 nginx + PHP-FPM 組合。

但是也有一些網站由於技術限制而無法更新 PHP,或無法從 PHP-FPM 切換到另一個 CGI 處理器。

修復建議

- 將 PHP 7.1.X 更新至 7.1.33 https://github.com/php/php-src/releases/tag/php-7.1.33

- 將 PHP 7.2.X 更新至 7.2.24 https://github.com/php/php-src/releases/tag/php-7.2.24

- 將 PHP 7.3.X 更新至 7.3.11 https://github.com/php/php-src/releases/tag/php-7.3.11

關於漏洞的詳細分析可查看 https://paper.seebug.org/1063/。

本站聲明:網站內容來源於博客園,如有侵權,請聯繫我們,我們將及時處理【其他文章推薦】

※台北網頁設計公司這麼多,該如何挑選?? 網頁設計報價省錢懶人包"嚨底家"

※網頁設計公司推薦更多不同的設計風格,搶佔消費者視覺第一線

※想知道購買電動車哪裡補助最多?台中電動車補助資訊懶人包彙整